باتنت چیست، چه خطراتی دارد و چگونه باید با آن مقابله کرد؟

باتنت چیست؟

باتنت (botnet) از ترکیب دو واژه robot و network (شبکه) ساخته شده است و منظور از آن، شبکهای متشکل از رایانهها، گوشیها یا دیگر تجهیزات کامپیوتری متصل به اینترنت است که نرمافزار ویژهای روی آنها نصب شده است و به واسطه همان نرمافزار میتوان کنترلشان کرد و آنها را واداشت تا فرمانهای خاصی را اجرا کنند. به هر کدام از رایانههای عضو چنین شبکهای بات (bot) میگویند.

آیا همه باتنتها خطرناک هستند؟

خیر، باتنتها الزاما و همیشه مضر نیستند و بلکه گاهی وجودشان لازم است (مثلا وقتی که لازم است در یک شبکه کامپیوتری وظایفی را بارها و بارها انجام دهید). اما متاسفانه باتنتها بهوفور برای اعمال مجرمانه در فضای مجازی بهکار میروند و شاید بههمین علت نام آنها یادآور خرابکاریهای اینترنتی است. مثلا مجرمان اینترنتی برای ارسال هرزنامه (spam) یا ترتیب دادن حملات DDoS از باتنتها بهره میبرند. بنابراین، پیش از توضیحات بیشتر درباره عملکرد باتنتها، بهتر است ابتدا چند نمونه از کاربردهای مضر و مفید آنها را مرور کنیم.

مثال برای کاربرد مخرب باتنت: ارسال هرزنامه

به ایمیلهای ناخواسته یا ایمیلهای حاوی محتوای مضر، مخرب یا فریبنده، هرزنامه میگویند. طبق آمارهای سال جاری میلادی، روزانه بیش از 333 میلیارد ایمیل در اینترنت ارسال میشود که 85 درصد آنها در اصل هرزنامه هستند! گوگل بهتنهایی روزانه 100 میلیارد هرزنامه را بلوکه میکند. اینک اشخاصی را تصور کنید که قصد دارند برای میلیونها کاربر در سراسر جهان هرزنامه بفرستند. ارسال این تعداد ایمیل، کار یک یا چند رایانه نیست. مجرمان برای این منظور هزاران و بلکه میلیونها رایانه لازم دارند تا با استفاده از آنها هرزنامههای انبوهشان را در مناطق مختلف جهان پخش کنند. بدیهی است که خرید هزاران رایانه برایشان ممکن نیست. پس آنها ابتدا با انتشار بدافزارهای خاصی هزاران رایانه را به بات تبدیل میکنند و سپس با به خدمت گرفتن آنها روزانه میلیونها هرزنامه پخش میکنند.

مثال برای کاربرد مخرب باتنت: حمله DDoS

تبهکارانی را فرض کنید که میخواهند با حمله به وبسایت بزرگی، آنرا برای مدتی از کار بیاندازند. آنها برای این منظور هزاران یا میلیونها رایانه لازم دارند تا تمام آنها را همزمان بهکار بگیرند و با ارسال درخواستهای انبوه به وبسایت موردنظر، ترافیک سنگینی بهآن تحمیل کنند و آنرا از کار بیاندازند. به ایننوع حملهها حملات توزیعشدهی بندآوری خدمات (DDoS، مخفف Distributed Denital of Service) میگویند.لذا آنها ابتدا بدافزار مخصوصی را در فضای مجازی منتشر میکنند تا رایانههای هرچه بیشتری به آن بدافزار آلوده شوند. بدافزار مفروض، بیآنکه کاربران متوجه شوند، کنترل رایانههای آلوده را به هکرها میسپارد. بدینسان هزاران یا میلیونها رایانه آلوده فراهم میشوند که وقتی روشن و به اینترنت متصل هستند، دستورهای تحمیلی از سوی هکرها را اجرا میکنند.

مثال برای کاربرد مفید باتنت: پردازشهای علمی توزیعشده

بعضی از شبیهسازیها یا محاسبات علمی پیچیده به منابع پردازشی فراوانی نیاز دارند. در چنین مواقعی میتوان از ابررایانهها استفاده کرد. اما ابررایانهها سامانههای گرانقیمتی هستند و تهیه یا دسترسی به آنها همیشه و برای همه موسسهها امکانپذیر نیست. اینگونه مواقع راهکار دیگری هم وجود دارد و آن بهرهگیری از باتنتهای مفید است که به آنها سامانههای رایانش توزیعشده (distributed computing system) میگویند. برای این منظور، وظایف سنگین و زمانبر را بین هزاران یا میلیونها رایانهی داوطلب از سراسر جهان توزیع میکنند تا هر رایانه در مواقع بیکاری خود، بخشی از این پردازشها را انجام دهد. نتیجه پردازشها سپس تجمیع میشود. طبیعتا وقتی انبوهی از کامپیوترها منابع رایانشی خود را به این کار اختصاص میدهند، محاسبات سریعتر به نتیجه میرسند.

البته موضوع مقاله حاضر، امنیتی و هدف آن، آشنایی با خطرات باتنتهای مخرب است. لذا در ادامه به عملکرد باتنتهای مخرب و نحوه مقابله با آنها میپردازیم.

چه کسی و چگونه باتنت را کنترل میکند؟

گاهی به شخص یا اشخاصی که باتنت را کنترل میکنند، اصطلاحا شبان (bot-herder) یا راهبر باتها (botmaster) میگویند. او زیرساخت باتنت را به کار میگیرد و از رایانههای آلوده برای حمله به هدف، تزریق بدافزار، ربودن اطلاعات مهم یا اجرای پردازههای خاص روی باتها استفاده میکند.

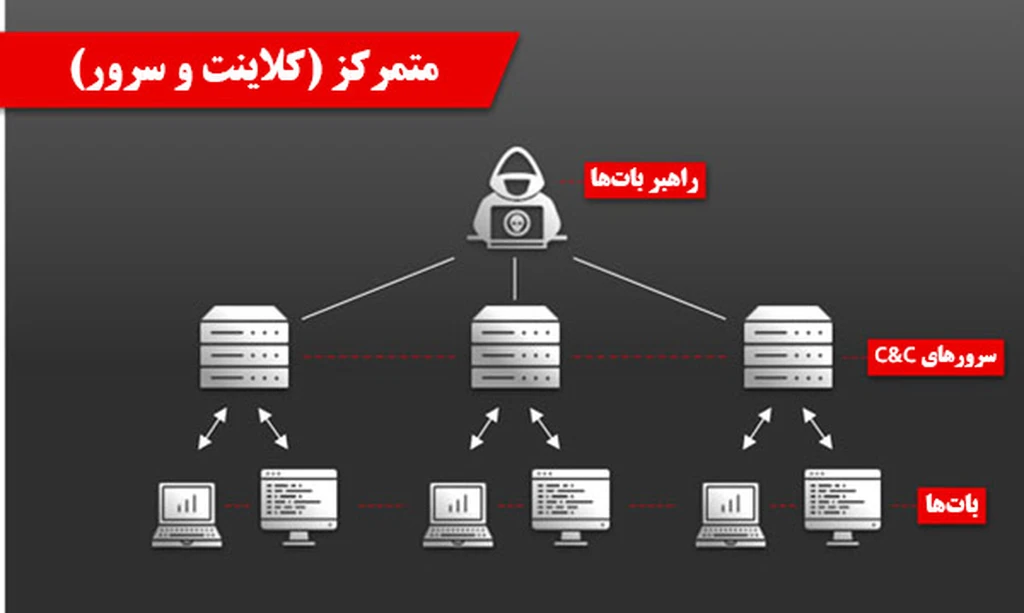

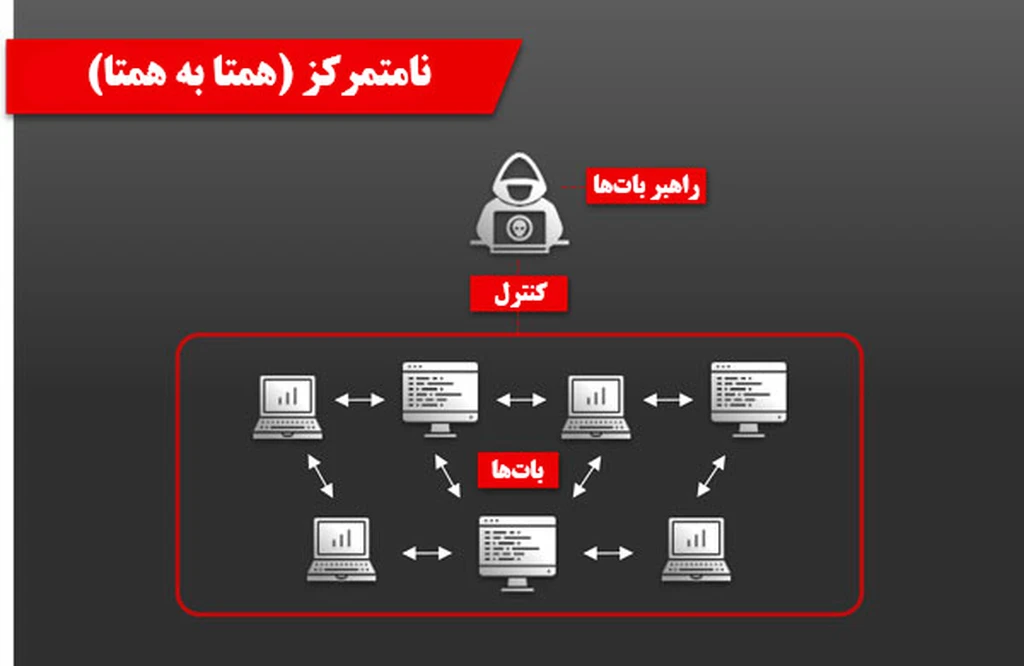

باتنتها معمولا به دو روش کنترل میشوند:

- ساختار متمرکز: بین شبان و هر یک از باتها ارتباط مستقیم وجود دارد

- ساختار نامتمرکز: بین باتهای آلوده در باتنت چندین پیوند وجود دارد

ساختار متمرکز (کلاینت-سرور)

اولین نسل باتنتها براساس معماری کلاینت-سرور کار میکردند یعنی یک سرور فرمان و کنترل (اصطلاحا C&C، مخفف command-and-control) تمام باتنت را کنترل میکرد. ساختار یادشده ساده بود و ضعف مهمی داشت: کافی بود که پلیس یا کارشناسان امنیتی، سرور C&C را از کار بیاندازند تا کل باتنت از کار بیفتد.

ساختار نامتمرکز (همتابههمتا)

ساختار باتنتهای امروزی عمدتا همتابههمتا (P2P، مخفف Peer-to-Peer) است، یعنی باتها فرمانها و اطلاعاتشان را با یکدیگر به اشتراک مینهند و مستقیما با سرور C&C در ارتباط نیستند. پیادهسازی ایننوع باتنتها سختتر است اما در عوض، جانسختترند زیرا به یک سرور متمرکز وابسته نیستند و اطلاعات بین باتها بهصورت هماهنگ بهروزرسانی و بین آنها بهاشتراک نهاده میشود. البته باتنتهای نامتمرکز شکستناپذیر نیستند و آنها را هم میتوان از کار انداخت.

باتنتها چه کاری میتوانند انجام دهند؟

- خواندن و نوشتن دادههای سیستمی

- گردآوری دادههای شخصی کاربران

- ارسال فایلها و دیگر دادهها

- پایش فعالیتهای کاربر

- جستجو برای یافتن سایر ضعفهای کامپیوترهای آلوده

- نصب و اجرای برنامههای کاربردی مدنظر هکرها

برخی از کاربردهای باتنتهای مخرب

- انتشار هرزنامههای ایمیلی

- حملات بندآوی خدمات توزیعشده (DDoS) جهت از کارانداختن وبسایتها یا خدمات خاص اینترنتی

- ایجاد ترافیک مخرب در اینترنت

- حمله با استفاده از پروتکل دسترسی راهدور به دسکتاپ (RDP)

- حمله به تجهیزات متصل به اینترنت اشیاء

- سرقت مالی مستقیم یا غیرمستقیم

- سرقت اطلاعات

- استفاده از کامپیوتر دیگران برای استخراج رمزارز

- فروش دسترسی به دیگر مجرمان

باتنت چگونه کار میکند؟

مراحل ایجاد یک باتنت را میتوان در چند مرحله سادهسازی کرد:

در مرحله اول، هکر ضعفی را در وبسایت یا برنامه کاربردی یا در رفتار کاربر مییابد تا با سوءاستفاده از آن کاربران در معرض بدافزار قرا دهد. شبان میکوشد طوری فعالیت کند که کاربران متوجه این اقدام وی و آلوده شدن به بدافزار نشوند. آنها ممکن است از مشکلات امنیتی در نرمافزار یا وبسایت سوء استفاده کنند و بنابراین میتوانند بدافزار را از طریق ایمیل، دانلود یا دریافت تروجان به دستگاه کاربر انتقال دهند.

در مرحله دوم، کامپیوتر یا گوشی قربانی به بدافزاری آلوده میشود که میتواند کنترل دستگاه را بدست گیرد. آلودگی اولیه به بدافزار به هکرها اجازه میدهد تا کامپیوترهای آلوده را با استفاده از شیوههایی مثل دانلود از وب، کیت نفوذ، آگهی واجهنده و ضمایم ایمیل، به زامبیهایی تبدیل کنند. اگر باتنت متمرکز باشد، شبان دستگاه آلوده را وامیدارد تا به سرور C&C مرتبط شود. اما اگر باتنت نامتمرکز باشد، گسترش نظیر شروع میشود و دستگاههای زامبی میکوشند به دیگر دستگاههای زامبی متصل شوند.

در مرحله سوم، وقتی شبان تعداد باتهای کافی را آلوده کرد، میتواند حملاتشان را بسیج کند. دستگاههای زامبی آنگاه تازهترین بهروزرسانیها را از کانال C&C دریافت میکنند تا فرمانشان را بگیرند. سپس بات بسمت اجرای فرامین حرکت میکند و در فعالیت مجرمانه مشارکت میکند. شبان میتواند همچنان از راه دور باتنت را مدیریت کند و آنرا رشد دهد تا فعالیتهای مخرب مختلفی را انجام دهند. ب.

باتنتها معمولا افراد خاصی را هدف نمیگیرند، زیرا در حملههای باتنتی، هدف هکرها آلوده کردن تجهیزات هرچه بیشتر است تا بتوانند با تجمیع توان آنها خرابکاریهای بزرگ ترتیب دهند.

نشانههای آلودگی باتنتی

باتنتها همیشه نشانههای آشکاری ندارند. لذا ممکن است وجود بدافزاری دیگر یا مشکلات سختافزاری و یا بهروزرسانی نرمافزار سبب شود تا کاربر تصادفا متوجه شود که کامپیوترش به بات تبدیل شده است. برخی از نشانههای آلودگی باتنتی چنین است:

- فعالیتهای نامتعارف دستگاه: اگر پردازنده، هارددیسک یا پروانه خنککنندهی کامپیوترتان بیش از حد و بیعلت کار میکند

- کندی اینترنت: اینترنت شما کندتر از حد معمول است و روترتان بیآنکه چیزی دانلود یا آپلود کند، پیوسته کار میکند

- سیستمعامل کامپیوترتان کند بالا میآید و کند خاموش میشود

- نرمافزارهایتان که قبلا بهراحتی بارگذاری و اجرا میشدند، اکنون ناگهان بسته میشوند (اصطلاحا کرش میکنند)

- استفاده بیش از حد از حافظه رم: برنامهای مرموز و ناشناخته در کامپیوترتان، حافظه رم فراوانی مصرف میکند

- ایمیلهای مرموز: افرادی که در فهرست تماسهای ایمیلتان هستند از ارسال هرزنامه یا ایمیلهای مخرب از آدرس شما شکایت میکنند

البته بروز هر یک از نشانههای فوقالذکر همیشه و الزاما بهمعنی بات شدن کامپیوترتان نیست اما اینها از جمله علائم مهم آلودگی باتنتی هستند.

ضمنا اگر وصلههای امنیتی مهم را روی سیستمعاملتان نصب نکردهاید، اگر لینکهای مشکوک مندرج در ایمیلها یا پیغامهای شبکههای اجتماعیتان را باز کردهاید یا اگر نرمافزار ناامنی دانلود کردهاید، ممکن است کامپیوتر یا گوشیتان به بات تبدیل شده باشد، پس این موضوع را بررسی کنید.

چگونه خود را از باتنت محفوظ نگاه داریم و با باتنت مقابله کنیم؟

برای مقابله با باتنتها و هر تهدید امنیتی دیگری باید تا جای ممکن فعالانه عمل کنیم تا هم امنیت خودمان و هم امنیت دیگران تامین شود. زیرا برای مثال، اگر شرکتی هستید که اطلاعات مشتریانتان را روی کامپیوترهایتان ذخیره میکنید، در قبال اطلاعات شخصی آنها نیز مسئول هستید. برخی از اقدامات امنیتی برای مقابله با باتنتها را میتوان چنین برشمرد:

- خودتان، کاربرانتان و کارکنانتان باید از نظر امنیتی آموزش ببینید تا بتوانید لینکهای خطرناک یا مشکوک را تشخیص دهید.

- گذرواژههای روی رایانه، گوشی، تبلت و هر وسیله کامپیوتری دیگری را ارتقا دهید و گذرواژه خوبی انتخاب کنید. گذرواژههای کوتاه و سادهای مثل pass12345 براحتی توسط هکرها کشف میشوند.

- گذرواژههایتان را مرتبا روی همه دستگاهها تغییر دهید. بخصوص گزینههای حریم خصوصی و امنیت را روی دستگاههایی که با واسطه (از دستگاهی به دستگاه دیگر) به اینترنت متصل میشوند، درست تنظیم کنید.

- از احرار هویت دومرحلهای بهره ببرید تا بدافزار باتنت حتی اگر توانست گذرواژه را کشف کند، باز هم نتواند به دستگاه یا حساب کاربر راه یابد.

- همیشه نرمافزارهایتان را بهروز نگه دارید تا احتمال حمله باتنت و نفوذ به کامپیوترهایتان در اثر ضعفهای سامانه کاهش یابد.

- از خرید دستگاههایی که امنیت خوبی ندارند بپرهیزید. مثلا اگر سیستمعامل گوشی یا کامپیوتر شما بهروز نمیشود، احتمال آسیبپذیری آن بیشتر است.

- تنظیمات مدیریتی و گذرواژههای تمام تجهیزات را بهروز کنید. شاید لازم باشد که همه گزینهها و سیاستهای امنیتی کامپیوترها و گوشیهایتان را مجددا مرور کنید. مثلا شاید برخی کاربران حتی با تنظیمات امنیتی مرورگرشان هم چندان آشنا نباشند. گاهی گزینههای پیشفرض برای تامین امنیت کافی نیست و برخی از قابلیتها را باید خودتان فعال یا غیرفعال کنید. روترهای بیسیم و حتی تجهیزات هوشمندی مثل یخچال هوشمند و وسایل بلوتوثدار را که معمولا گزینهها و گذرواژههای پیشفرض کارخانه روی آنها فعال است، شخصا وارسی کنید و گذرواژههای پیشفرض کارخانه را عوض کنید. معمولا هر شرکت گذرواژههای پیشفرض خاصی روی محصولاتش تنظیم میکند که پیدا کردن آنها از کاتالوگ محصولات و از اینترنت کار راحتی است. لذا کاربرانی که گذرواژه پیشفرض روترها یا دیگر تجهیزات متصل به اینترنت را عوض نکردهاند، ممکن است براحتی هدف قرار بگیرند.

- به ضمیمههای ایمیلهای دریافتی بسیار دقت کنید و تا زمانی که از هویت و اعتبار فرستنده ایمیل مطمئن نشدهاید، فایلهای ضمیمه را دریافت نکنید و روی پیوندهای مدرج در متن ایمیل کلیک نکنید. ضمنا پیش از دانلود فایلها و ضمایم، آنها را با نرمافزار ضدویروس پایش کنید.

- روی هر لینکی کلیک نکنید. متنها، ایمیلها و پیغامهای شبکههای اجتماعی از ابزارهای رایج هکرها برای انتشار بدافزارهای باتنت است. اگر ناچار شدید که لینک مشکوکی را بررسی کنید، مستقیما روی آن کلیک نکنید. شرکت امنیت کاسپرسکی توصیه میکند که اینگونه مواقع خودتان عبارت لینک را کپی و سپس آنرا بصورت دستی در نوار آدرس مرورگرتان وارد کنید. با این کار، حداقل از حملات سمپاشی کشِ سرور نام دامنه (DNS cache poisoning) و نیز از دانلود نادانستهی بدافزارها جلوگیری میکنید. حتی بهتر است پیش از اینکار، آدرس مذکور و بویژه آدرس دامنه آنرا ابتدا در گوگل جستجو کنید تا دریابید که متعلق به وبسایت معتبری است یا نه.

- ضدویروس کارآمدی نصب کنید که شبکه را مرتبا پایش کند و در برابر تروجانها و دیگر تهدیدهای امنیتی موثر باشد. محصولی انتخاب کنید که تمام دستگاهها اعم از رایانه، گوشی و تبلت را پوشش دهد.

- روی شبکهتان سامانه تشخیص نفوذ یا IDS (مخفف Intrusion Detection System) نصب کنید.

- از نرمافزارها و خدمات امنیتی و محافظتی سطح کاربر (اصطلاحا endpoint) بهره ببرید که شامل جعبه ابزار شناسایی باشد و ترافیک مخرب شبکه را شناسایی و بلوکه کند.