نگاهی به انواع بدافزارها، و آثار و عملکرد آنها

وقتی برنامه مخربی رایانه یا گوشی کسی را میآلاید، اغلب میگویند دستگاه او «ویروسی» شده. اما ویروس تنها یکی از انواع بدافزار است. برنامههای آلاینده را در حالت کلی «بدافزار» مینامیم که معادل انگلیسی آن malware (ترکیب دو واژه malicious software بهمعنای نرمافزار بدنهاد) است. کاربران رایانههای شخصی، تلفنهای هوشمند و تبلتها همواره در معرض تهدید بدافزارهای رایانهای هستند. وقتی کسی به مقابله با چنین تهدیدهایی برمیخیزد یعنی اهمیت موضوع را دریافته است. این مقاله انواع اصلی بدافزارها و آثار بالقوه آنها را به نقل از سایت رسمی شرکت کاسپرسکی توضیح میدهد. ضمناً در این متن منظور از رایانه یا کامپیوتر، صرفاً کامپیوتر رومیزی و لپتاپ بهمعنای خاص آن نیست بلکه این عبارت، ابزارهایی مثل گوشی و تبلت را نیز که در واقع نوعی رایانه یا کامپیوتر کوچک محسوب میشوند، در بر میگیرد.

انواع بدافزار

بدافزارها به گونههای مختلفی تقسیم میشوند. در گام نخست لازم است مهمترین و رایجترین گونههای آنها را بشناسیم و با نحوه کارشان آشنا شویم:

ویروس رایانهای (Computer Virus)

ویروسهای رایانهای را به این نام میخوانند چون میتوانند انبوهی از فایلهای موجود روی کامپیوترها را آلوده کنند. فایلهای آلوده از طریق ایمیل ارسال و یا از طریق رسانههای فیزیکی نظیر حافظههای یواسبی (یا فلاپیدیسکها که دیگر تقریباً منسوخ شدهاند) به کامپیوترها منتقل میشوند و بدین طریق گسترش مییابند. بنا به اظهار موسسه ملی فناوری و استانداردهای آمریکا (NIST)، نخستین ویروس کامپیوتری Brain نام داشت. در سال 1986 دو برادر که از سرقت نرمافزارهایشان از فروشگاه خود به ستوه آمده بودند، این ویروس کامپیوتری را طراحی کردند تا کار سارقان را تلافی کرده باشند. این ویروس، بوت سکتور دیسک را آلوده میکرد و درنتیجه، وقتی سارقان دیسکهای سرقتی را کپی میکردند ویروس Brain به دیسکهای جدید منتقل میشد.

کرم (Worm)

کرمها برخلاف ویروسها برای گسترش خود و آلوده کردن سیستمها به عامل انسانی احتیاجی ندارند، زیرا کافی است که فقط یکی از سیستمهای موجود در شبکه را بیالایند تا پس از آن با بهره گرفتن از شبکه کامپیوتری، خود را تکثیر کنند. کرمها با سوءاستفاده از ضعفهای شبکه (مثل درزهای امنیتی در برنامههای ایمیل) میتوانند هزاران کپی از خود را به مقاصد دیگر ارسال کنند تا آلودگی را گسترش دهند. با ورود کرم به سیستمهای دیگر، این فرآیند باز تکرار میشود و نتیجتاً کرم طی مدتی کوتاه ممکن است هزاران سیستم را در نقاط مختلف جهان آلوده کند. بسیاری از کرمها در اصل منابع سیستم را اصطلاحاً خورده و کارایی آن را کاهش میدهند، اما امروزه اکثر آنها حاوی کدهایی نیز هستند که بهمنظور سرقت یا پاک کردن فایلها از سیستم میزبان طراحی شدهاند.

آگهیافزار – یا تبلیغافزار (Adware)

آگهیافزارها از رایجترین انواع مزاحمتهای آنلاین محسوب میشوند. این برنامهها آگهیهای آنلاین را بهطور خودکار به کامپیوتر کاربر منتقل میکنند. آشناترین نوع آگهیافزارها عبارتند از آگهیهای ناگهان بازشونده یا اصطلاحاً پاپآپ که روی صفحههای وب نمایش داده میشوند و نیز آگهیهای درونبرنامهای که اغلب همراه نرمافزارهای رایگان وارد کامپیوتر میشود. با اینکه برخی آگهیافزارها تقریباً بیآزار هستند، برخی دیگر از آنها ابزارهای ردیاب دارند که اطلاعات محل اقامت یا تاریخچه وبگردی شما را گردآوری میکنند تا آگهیهای هدفمندتری برایتان نمایش داده شود. سایت بتانیوز زمانی نوشته بود، آگهیافزار جدیدی شناسایی شده است که میتواند برنامه ضدویروس را غیرفعال کند. چون آگهیافزارها با اطلاع و موافقت کاربر روی سیستم نصب میشوند، نمیتوان آنها را بدافزار نامید: شاید «برنامههای ماهیتاً ناخواسته» عنوان بهتری برایشان باشد.

جاسوسافزار (Spyware)

از نام این نوع بدافزار معلوم است که کارش چیست. آنها از آنچه روی کامپیوترتان انجام میدهید جاسوسی میکنند. جاسوسافزار دادههایی مانند کلیدضربهها، رفتارهای وبگردی و حتی اطلاعات لاگین شما را گردآوری میکند و سپس آن را برای شخص ثالثی که معمولاً مجرم سایبری است میفرستد. این برنامههای مخرب همچنین برخی از تنظیمات خاص امنیتی کامپیوتر یا رابطهای اتصالات شبکه را تغییر میدهند. به نوشته سایت تکآی، جاسوسافزارهای جدیدتر ممکن است به شرکتها اجازه دهند تا عادات کاربر روی تجهیزات مختلف را بیآنکه خود او راضی باشد، ردیابی کنند.

باجافزار (Ransomware)

باجافزارها پس از آلودن کامپیوتر، دادههای مهمی همچون اسناد و عکسهای شخصی را رمزنگاری کرده و بابت رمزگشایی آنها از شما باج میخواهند و اگر وجه مدنظرشان را نپردازید، دادههایتان را پاک میکنند. برخی باجافزارها کلاً دسترسی شما به کامپیوترتان را قطع میکنند. این باجافزارها گاهی ادعا میکنند که از سوی مراجع قانونی و به علت ارتکاب کاربر به اعمال نادرست، این کار را انجام دادهاند. در ژوئن 2015 دادخواستهایی به مرکز شکایات جرایم اینترنتی پلیس فدرال آمریکا ارائه شد که در آن، مردم بابت خسارت مالی 18 میلیون دلاری باجافزار CryptoWall شکایت کرده بودند.

بات (Bot)

باتها برنامههایی هستند که برای انجام خودکار اموری خاص طراحی شدهاند. خیلی از باتها برای مقاصد قانونی به کار میروند و اتفاقاً مفید هم هستند. اما گاهی از آنها برای مقاصد غیرقانونی بهره گرفته میشود که در اینصورت نوعی بدافزار قلمداد میشوند. باتها پس از رسوخ به کامپیوتر کاربر میتوانند دستگاه را به انجام دستوراتی خاص وادارند در حالی که کاربر نه از این موضوع اطلاع دارد و نه به آن راضی است. گاهی نیز هکرها میکوشند با بهرهگیری از یک بات، چندین کامپیوتر را آلوده و شبکهای از باتها پدید آورند که اصطلاحاً به آن باتنت (خلاصهشده robot network) گفته میشود. آنها سپس از این باتنت برای مدیریت کامپیوترهای آلوده از راه دور و انجام جرایمی همچون سرقت دادههای حساس، جاسوسی از اعمال کاربر، انتشار خودکار هرزنامه یا انجام حملات اصطلاحاً DDoS (محرومسازی از خدمات) علیه شبکههای کامپیوتری مختلف سود میبرند.

روتکیت (Rootkit)

روکیت به تبهکار اجازه میدهد تا از راه دور به رایانه دسترسی یافته یا آن را کنترل کند. البته روتکیتها نیز مانند باتها میتوانند کاربردهای مفیدی داشته باشند. مثلاً گاهی کارشناسان فناوری اطلاعات با بهرهگیری از روتکیتها شبکهها را از دور عیبیابی و عیوبشان رابرطرف میکنند. اما همین برنامههای مفید بهراحتی میتوانند تغییر ماهیت داده و به برنامهای شریر تبدیل شوند. در اینصورت همینکه روتکیت روی کامپیوتری نصب شد، به مهاجمان اجازه میدهد تا کنترل کامل کامپیوتر را به دست بگیرند و ضمن سرقت دادهها، بدافزارهای دیگری روی آن نصب کنند. روتکیتها طوری طراحی شدهاند که جلبتوجه نکنند و حضور خود را از دید کاربر مخفی بدارند. برای شناسایی این نوع بدافزارها باید شخصاً رفتارهای غیرعادی را تحت نظر بگیرید، و مرتباً سیستمعامل و نرمافزارهای نصب شده روی آن را بهروز نگاه دارید تا مسیرهای احتمالاً آلاینده را سد کنید.

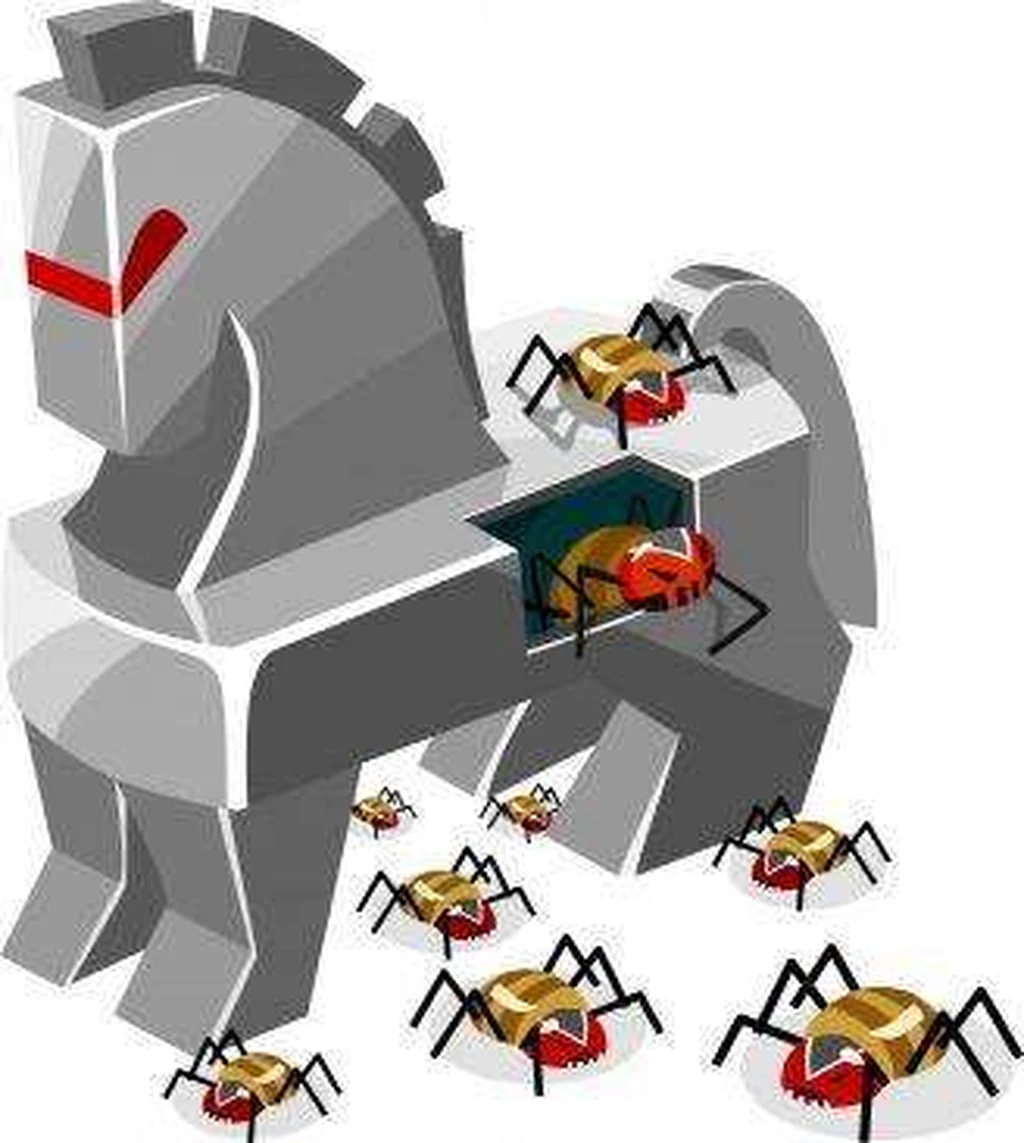

اسب تروا - یا تروجان (Trojan Horse)

این نوع بدافزارها که عمدتاً تروجان خوانده میشوند برای پنهان کردن هویتشان، وانمود میکنند که فایل یا نرمافزار معتبری هستند. اسبهای تروا پس از آنکه دانلود و نصب شدند، برخی از تنظیمات کامپیوتر کاربر را تغییر میدهند و کارهای مخرب خود را بدون اطلاع یا رضایت کاربر شروع میکنند.

باگ - یا اشکال نرمافزاری (Bug)

منظور از باگ، همان اشکالات موجود در کد نرمافزارهاست. پس باگها به خودی خود بدافزار نیستند بلکه اشتباههایی هستند که برنامهنویس هنگام کدنویسی برای ساخت نرمافزار مرتکب آن میشود. باگها گاهی آسیبهای زیادی را متوجه رایانه میکنند. هنگ کردن رایانه، مختل شدن عمکرد و یا کاهش کارایی آن از جمله تبعات ناشی از وجود برخی باگهاست. در عین حال، برخی باگها راه مهاجمان برای عبور از سدهای امنیتی رایانه و آلودن آن را هموار میکنند. بهبود نظارتهای امنیتی بر کار برنامهنویس میتواند میزان اشکالات فنی در نرمافزار را کاهش دهد. در سوی دیگر، کاربران نیز با بهروزرسانی نرمافزارهای خود و وصلهگذاری آنها میتوانند برخی از اشکالات یا باگهای خاص آنها را برطرف کنند.

واقعیتهایی درباره بدافزارها

برخی دیدگاههای رایج درباره بدافزارها درست نیست. دانستن موارد زیر درباره ویروسهای رایانهای و دیگر بدافزارها میتواند ما را در مقابله بهتر با آنها یاری دهد:

- هر پیغام خطایی نشانه ویروسی شدن رایانه نیست. برخی از پیغامهای خطا ممکن است ناشی از عیوب سختافزاری یا اشکالات نرمافزاری باشند.

- ویروسها و کرمها همیشه با دخالت کاربر رایانه را آلوده نمیکنند. برای مثال، ممکن است یک کرم شبکه با سوءاستفاده از ضعف یا شکافی امنیتی در رایانه یا سیستمعامل، به سیستم راه پیدا کند.

- فایلهایی که ضمیمه ایمیل میشوند الزاماً و همیشه امن نیستند. ممکن است فایل آلودهای ضمیمه ایمیل و برای گسترش آلودگی به کار گرفته شده باشد. حتی اگر فرستنده ایمیل را میشناسید، ضمائمی را که از صحت و امنیتشان مطمئن نیستید باز نکنید.

- برنامههای ضدویروس جلو همه تهدیدها را نمیگیرند. سازندگان نرمافزارهای امنیتی همیشه میکوشند جلوتر از تبهکاران و سازندگان بدافزار حرکت کنند، اما چیزی به نام امنیت 100 درصد وجود ندارد. پس لازم است در کنار استفاده از راهکارها و نرمافزارهای جامع امنیتی، عقل و درایت نیز بهطور فعال نقشآفرینی کند (دقت، هشیاری، توجه به موارد مشکوک و...) تا احتمال وقوع حمله کاهش یابد.

- ویروسها (عمدتاً) به رایانهها آسیب فیزیکی وارد نمیکنند. اگرچه وارد آمدن آسیب فیزیکی و سختافزاری توسط بدافزارهایی که ماهیت نرمافزاری دارند بهلحاظ تئوریک امکانپذیر است، بهندرت چنین چیزی گزارش میشود. اجزای سختافزاری کامپیوتر مکانیسمهای حفاظتی خاصی دارند که از وقوع چنین اتفاقاتی جلوگیری میکنند. اما وقتی صحبت از آینده باشد، نمیتوان با چنین قطعیتی سخن گفت. سربرآوردن انبوهی از تجهیزات دیجیتال که از طریق شبکههای محلی یا اینترنت به یکدیگر متصل میشوند، به پیدایش مفهومی به نام «اینترنت اشیاء» منجر شده است. با اینکه اینترنت اشیاء مانند بسیاری از فناوریهای دیگر میتواند وجوه مثبت بسیاری داشته باشد، تهدیدها و خطرات آن نیز قابل چشمپوشی نیست. خودرویی را تصور کنید که به علت نفوذ هکرها در سامانه دیجیتال آن، از جاده منحرف میشود. یا اجاق گاز هوشمندی را در نظر بگیرید که با نفوذ از راه دور، مدتی مدید با حداکثر حرارت خود کار میکند و خسارت به بار میآورد. ممکن است وقوع آسیبهای فیزیکی از این دست توسط بدافزارها در آینده شکل واقعیت به خود بگیرد.

نکاتی درباره شیوههای رایج ابتلا به بدافزار

دانستن چگونگی و راههای ورود بدافزار به رایانه، باعث میشود تا نسبت به این موارد هشیارتر باشیم.

بدافزارها همیشه جلو چشم نیستند

- عدهای از مردم درباره بدافزارها برداشتهای نادرستی دارند. مثلاً کاربران اغلب گمان میکنند که اگر رایانهشان آلوده شود، حتماً متوجه آن میشوند. این در حالی است که بدافزارها معمولاً ردی از خود به جای نمیگذارند و نتیجتاً رایانه نیز هیچ نشانهای دال بر آلودگی از خود بروز نمیدهد.

سایتهای معتبر الزاماً همیشه امن نیستند

- تصور نکنید که سایتهای معتبر الزاماً و همیشه ایمن هستند. بهنوشته سایت امنیتی سکوریتیویک، اگر هکرها بتوانند با استفاده از کد آلوده، به وبسایتهای معتبر نفوذ کنند، بعید نیست کاربران آسوده از اینکه از سایت معتبری بازدید میکنند فایل آلودهای را دانلود یا اطلاعات شخصی خود را در سایت وارد کنند. این دقیقاً همان چیزی است که قبلاً برای سایت بانک جهانی اتفاق افتاد.

دادههای شخصی، کمارزش نیستند

- بسیاری از کاربران میپندارند که دادههای شخصی آنها از جمله عکسها، اسناد و فایلهایشان برای سازندگان بدافزار ارزشی ندارد. اما باید توجه داشت که مجرمان سایبری همین دادههای عمومی را مثل مین سر راه میچینند تا از طریق آن اشخاص را هدف بگیرند یا با گردآوری اطلاعات مورد نیاز خود، ایمیلهای اسپیر فیشینگ (سیادی با نیزه) * بسازند و سپس به درون سازمان مدنظر خود نفوذ کنند.

گذرواژهها باید پیچیده و منحصر به فرد باشند

- دادههای محرمانهای مثل گذرواژهها از مهمترین اهداف مجرمان سایبری محسوب میشوند. مجرمان برای به دست آوردن گذرواژههای کاربران بدافزارهایی را به کار میبرند که اصطلاحاً کلیدضربهربا (Keylogger) نام دارند. طی این فرآیند که به آن کلیدضربهربایی (Keystroke logging) میگویند، وقتی کاربر با استفاده از صفحهکلید رمز عبور خود را در جایی وارد میکند، کلیدضربههای او ثبت و به سرور راه دور ارسال میشود. مجرمان سایبری همچنین گاهی رمزهای عبور را از وبسایتها و دیگر کامپیوترهای نفوذپذیر به دست میآورند. به همین علت همواره توصیه میشود که کاربران برای هر یک از حسابهای آنلاین خود، گذرواژه منحصربهفرد و پیچیدهای انتخاب کنند. با این کار، حتی اگر یکی از حسابهای آنلاین کاربر مورد حمله واقع شود، مجرمان نمیتوانند به حسابهای دیگر او دسترسی پیدا کنند. اما اگر رمز عبور ساده و حدس زدن آن آسان باشد، مجرمان برای نفوذ به کامپیوتر یا حساب آنلاین کاربر حتی به بدافزار هم نیازی نخواهندداشت. با این حال، بسیاری از کاربران هنوز هم برای رایانه یا حسابهایشان گذرواژههای ضعیفی انتخاب میکنند. آنها بهجای گذرواژههای قوی و دیرحدس، رمزهای بسیار رایجی مثل 123456 یا Password123 را برمیگزینند که حدس زدنشان برای مهاجمان آسان است. وقتی گذرواژه ضعیف باشد، حتی پرسشهای امنیتی (که به عنوان سد دوم عبور به کار میروند) نیز کارساز نخواهندبود، چون بیشتر مردم به این پرسشها پاسخ مشابهی میدهند. مثلاً اگر پرسش امنیتی این باشد که «غذای مورد علاقهتان چیست؟»، پاسخ بسیاری از کاربران آمریکایی به این سوال، «پیتزا» است.

نشانههای آلودگی به بدافزار

با اینکه اکثر بدافزارها نشانه واضحی از خود بهجای نمیگذارند، گاهی میتوان علائمی دال بر وقوع آلودگی را در رایانه یا سامانه کاربر شناسایی کرد. کاهش محسوس کارایی کامپیوتر، صدرنشین جدول نشانههای آلودگی است. پردازههایی که بسیار کند اجرا میشوند، پنجرههایی که باز شدنشان بیش از حد متعارف طول میکشد، یا برنامههایی که بهصورت تصادفی در پشت صحنه اجرا میشوند، هر یک میتواند نشانهای از وجود بدافزار در رایانه باشد. حتی ممکن است شخص متوجه شود که صفحه اول مرورگر او عوض شده است یا آگهیهای ناگهان بازشونده بیش از حد معمول به نمایش درمیآیند. در برخی موارد، بدافزار میتواند بنیادیترین عملکردهای کامپیوتر را نیز تحتالشعاع قرار دهد: مثلاً ویندوزتان اصلاً بالا نیاید، یا نتوانید به اینترنت متصل شوید. اگر نسبت به آلوده شدن رایانه خود مشکوک هستید، فوراً آن را با ضدبدافزاری که روی دستگاه نصب است پایش کنید. اگر چیزی نیافتید اما همچنان مشکوک بودید، رایانه را با ضدبدافزار دیگری پایش کنید.

پانوشت:

* در حوزه امنیت سایبری منظور از فیشینگ (phishing) حملهای است که طی آن، مجرمان سایت یا ایمیلی جعلی را شبیه نمونه واقعی و معتبر آن (مثلاً سایت یا ایمیل یک بانک) بازسازی میکنند. کاربران نیز به هوای اینکه سایت یا ایمیل یادشده واقعی است، اطلاعات شخصی و محرمانه خود را برای فرستنده ایمیل ارسال کرده و یا آنها را در سایت جعلی وارد میکنند. باتوجه به شباهت تلفظ phishing با واژه fishing که در انگلیسی بهمعنی «صیادی» یا ماهیگیری است، در فارسی «سیادی» را بهعنوان معادل آن پیشنهاد کردهاند.

اسپیر فیشینگ (spear phishing) نوع هدفمندتری از حمله فیشینگ است که به سیاق فوق، میتوان آن را در فارسی «سیادی با نیزه» نوشت. در این نوع حمله، چنین وانمود میشود که ایمیل یا پیغام را (که در واقع جعلی است) یکی از همکاران یا آشنایان برای گیرنده ارسال کرده است. در حمله اسپیر فیشینگ مهاجمان نخست درباره شخص یا اشخاص هدف، اطلاعاتی گردآوری میکنند. وقتی گیرنده ایمیل اسپیر فیشینگ ببیند که فرستنده ایمیل درباره وی اطلاعات درستی دارد، احتمال اینکه آن را باور کند افزایش مییابد.